Jak skutecznie zarządzać kluczami master w Twojej firmie

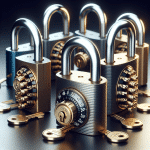

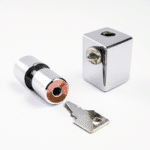

Klucz master – co to jest?

Klucz master jest to narzędzie, które służy do zarządzania infrastrukturą i użytkownikami w firmie. Klucz master jest rodzajem klucza, który użytkownik może wykorzystać do autoryzacji wszystkich działań w firmie, zarówno w zakresie zarządzania, jak i użytkowania systemu. Może on być wykorzystywany do uwierzytelniania użytkowników, tworzenia haseł, przypisywania uprawnień i wielu innych zastosowań.

Klucz master a bezpieczeństwo

Bezpieczeństwo jest jednym z najważniejszych aspektów zarządzania kluczami master. Aby zapewnić bezpieczeństwo, klucz master musi być skonfigurowany w taki sposób, aby nikt inny nie mógł go używać ani nie był widoczny dla innych użytkowników. Należy również upewnić się, że klucz master nie jest łatwy do odgadnięcia, a dostęp do niego jest ograniczony do wybranych osób.

Jak skutecznie zarządzać kluczem master?

Aby skutecznie zarządzać kluczem master, należy postępować według następujących zasad:

1. Ustawienie haseł

Aby zapewnić bezpieczeństwo, należy ustawić silne hasło dla klucza master. Hasło powinno składać się z odpowiedniej liczby liter, cyfr i symboli. Co więcej, należy upewnić się, że hasło nie jest łatwe do odgadnięcia i nie jest używane w innych usługach.

2. Używanie kluczy 2-etapowych

Aby zwiększyć bezpieczeństwo, zaleca się stosowanie kluczy dwuetapowych. Klucze dwuetapowe wymagają podania hasła i dodatkowego kodu, który jest tworzony lub wysyłany na urządzenie, na którym został zainstalowany. Klucze dwuetapowe zwiększają bezpieczeństwo, ponieważ wymagają dwóch form uwierzytelnienia, aby uzyskać dostęp do klucza master.

3. Używanie systemu archiwizacji

System archiwizacji może być używany do przechowywania informacji o kluczu master. System ten może być używany do tworzenia kopii zapasowych danych dotyczących klucza master i ich regularnego wykonywania. W ten sposób, jeśli klucz master zostanie utracony lub uszkodzony, można go łatwo przywrócić z kopii zapasowej.

4. Używanie systemu szyfrowania

System szyfrowania służy do szyfrowania danych, które są przechowywane w kluczu master. Szyfrowanie chroni dane przed dostępem osób trzecich i zapobiega wykradaniu danych. Aby zapewnić skuteczne szyfrowanie, należy używać silnych algorytmów szyfrowania i dużych kluczy szyfrujących.

5. Używanie systemu monitorowania

System monitorowania jest ważnym narzędziem do kontroli dostępu do klucza master. Może on być wykorzystywany do monitorowania aktywności użytkowników i wykrywania nadużyć. System monitorowania może również być wykorzystywany do wykrywania nieautoryzowanych prób dostępu do systemu.

6. Używanie systemu aktualizacji

System aktualizacji jest ważnym narzędziem do aktualizowania klucza master w celu zapewnienia jego bezpieczeństwa. Aktualizacje mogą być wykonywane w celu wprowadzenia nowych funkcji, poprawienia istniejących i naprawy błędów. Należy regularnie aktualizować klucz master, aby zapewnić jego bezpieczeństwo.

7. Używanie systemu weryfikacji

System weryfikacji służy do weryfikowania tożsamości użytkowników, którzy próbują uzyskać dostęp do systemu lub klucza master. System weryfikacji może być wykorzystywany do weryfikacji tożsamości użytkowników i upewnienia się, że tylko autoryzowani użytkownicy mają dostęp do klucza master.

8. Używanie systemu zarządzania

System zarządzania jest ważnym narzędziem do zarządzania kluczami master. System ten może być wykorzystywany do kontrolowania i zarządzania użytkownikami, tworzenia haseł, nadzorowania dostępu i wykonywania wielu innych czynności. System zarządzania pomaga upewnić się, że klucz master jest bezpieczny i nie jest narażony na naruszenia prywatności.

9. Używanie systemu kontroli wersji

System kontroli wersji jest ważnym narzędziem do monitorowania i zarządzania zmianami w kluczu master. System kontroli wersji pozwala użytkownikom śledzić i rejestrować zmiany, które zostaną wprowadzone do klucza master, i sprawdzać, czy wszystkie zmiany są wykonywane w bezpieczny sposób.

10. Używanie systemu audytu

System audytu jest niezbędny do monitorowania i rejestrowania ruchu użytkowników wewnątrz systemu. System audytu służy do zapisywania aktywności użytkowników w systemie, aby móc wyszukiwać w nim potencjalne nieprawidłowości. System audytu może również być wykorzystywany do tworzenia raportów dla celów audytowych.

Skuteczne zarządzanie kluczami master jest niezbędnym elementem w zapewnieniu bezpieczeństwa w firmie. Aby zapobiec niedozwolonemu dostępowi do klucza master, należy zastosować szereg środków bezpieczeństwa, takich jak silne hasła, klucze dwuetapowe, system archiwizacji, system szyfrowania, system monitorowania, system aktualizacji, system weryfikacji, system zarządzania, system kontroli wersji i system audytu. Aby utrzymać bezpieczeństwo, należy regularnie aktualizować i weryfikować klucz master.Jeśli chcesz poznać konkretne sposoby na skuteczne zarządzanie kluczami master w Twojej firmie, kliknij tutaj : https://www.dobre-zamki.pl/pl/c/Systemy-master-key/218.